Qu'est-ce que l'architecture de sécurité ? - Conexiam

5 (106) · € 23.99 · En Stock

Security Operations Center SOC, Surveiller les cyber-attaques

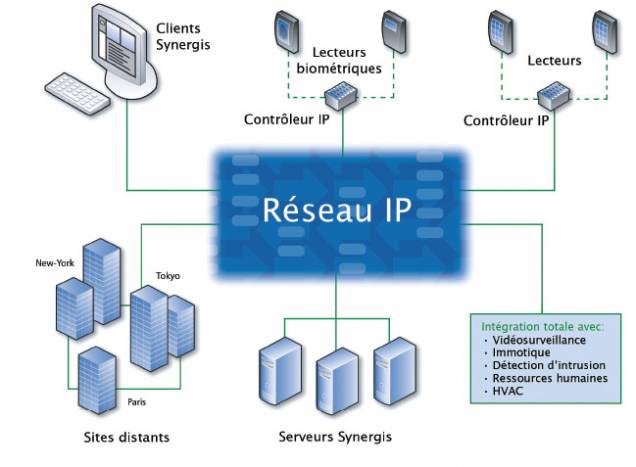

L'IP : une nouvelle ère pour la sécurité - Infoprotection

Meilleur emplacement de l'appliance dans votre réseau

Exigences de base en matière de sécurité pour les zones de sécurité de réseau (Version 2.0) - ITSP.80.022 - Centre canadien pour la cybersécurité

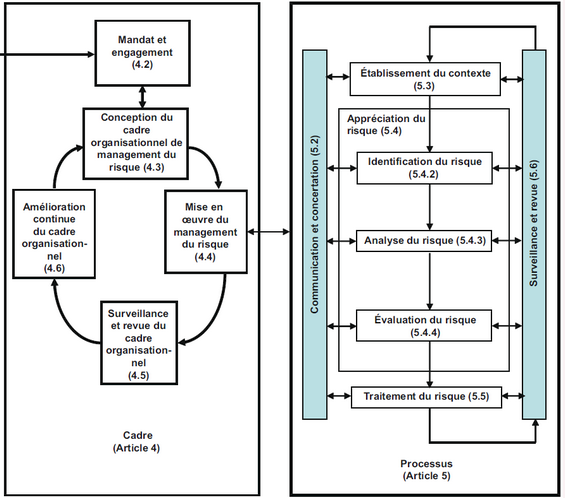

TOGAF 10, quelle méthodologie d'architecture de sécurité et de gestion des risques ? - urbanisation-si, modelisation-metier, processus-metier, expression-des-besoins

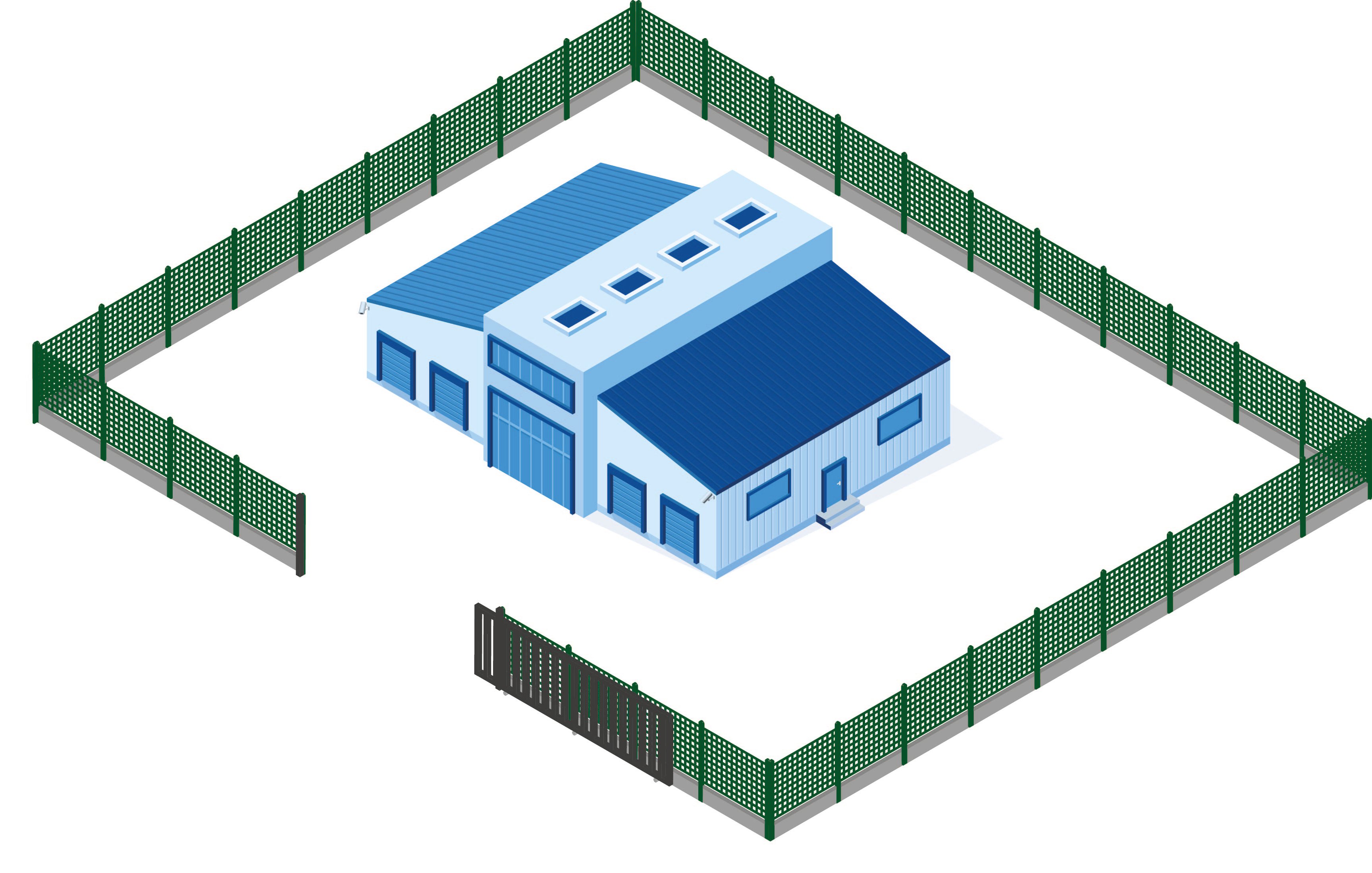

Sécurisation d'un bâtiment

Le Contrôle de Santé Intégré (CSI) : tout ce qu'il faut savoir

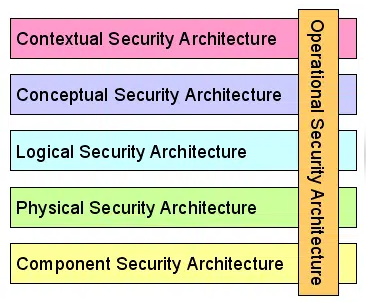

Architecture en cybersécurité

TOGAF 10, quelle méthodologie d'architecture de sécurité et de gestion des risques ? - urbanisation-si, modelisation-metier, processus-metier, expression-des-besoins

DES - Systèmes de Securité - Concept de sécurité et d'évacuation

LE CONNEXIO À NICE (06) - FAYAT BÂTIMENT

01 Cybersécurité Architecture Sécurisée

L'ENSEMBLE DE LA CHAÎNE SÛRETÉ-SÉCURITÉ MAÎTRISÉE

Qu'est-ce que l'architecture de sécurité ? - Conexiam